Uber – INvasão de privacidade.

Com mais de 8 milhões de usuários em todo o mundo e com uma crescente demanda no mercado brasileiro, a empresa Uber, lidera um dos maiores e mais promissores mercados de transportes nos EUA.

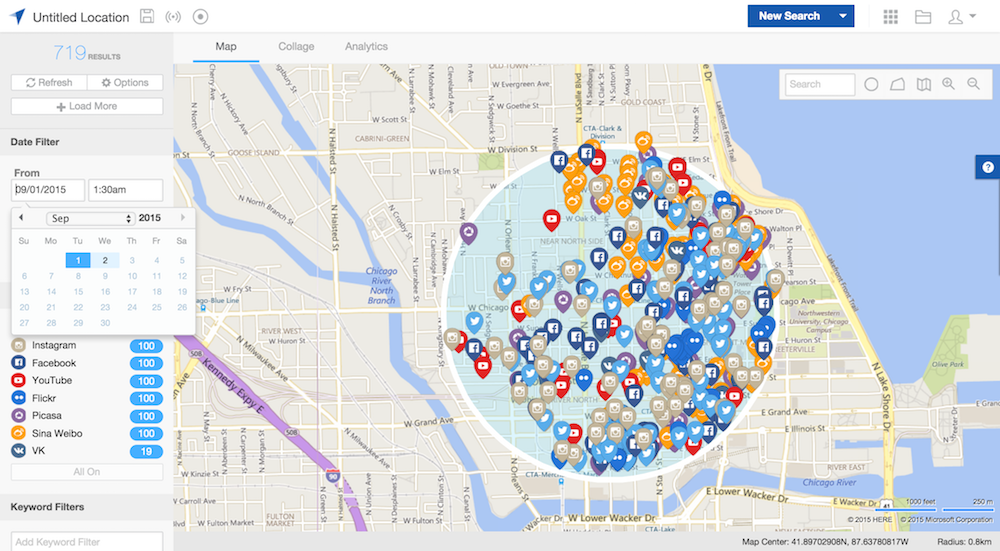

Na festa de lançamento em 2011 em Chicago, a empresa demonstrou em tempo real o uso de uma ferramenta chamada “God View” ferramenta que permite a empresa, saiba onde seus motorista estão em tempo real.

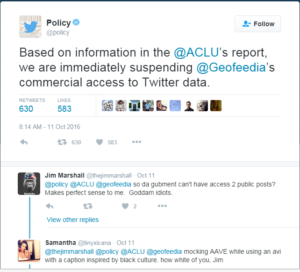

Em um relatório apresentado pela empresa intitulado como “relatório de transparência” revela que entre julho e dezembro de 2015 a empresa Uber compartilhou dados de 12 milhões de clientes e motoristas com o governo, seguindo pedidos de agências reguladores de aplicação da lei dos EUA . No relatório, a empresa Uber revela que recebeu pedidos de agências locais regulamentadas para informações relativas a aproximadamente 11.000 clientes e 583.000 motoristas entre julho e dezembro de 2015. Essas agências solicitaram informações sobre viagens, origem e destino, tarifas, veículos, motoristas e, em alguns casos, recibos incluindo as rotas.

A Uber recebeu centenas de pedidos para investigar seus clientes e motoristas, sendo que a grande maioria desses pedidos diz respeito à fraude ou ao uso de cartões de crédito roubados. Em fevereiro de 2015, por uma falha no banco de dados do aplicativo, informações sobre 50 mil motoristas foram acessados por pessoas não autorizadas.

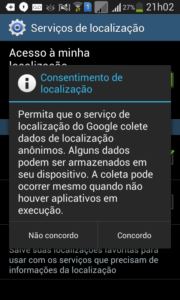

Em um comunicado divulgado maio de 2015 a Uber declarou que a empresa armazena regularmente dados de localização do usuário porque “os dados de localização são essenciais para conectar motoristas e clientes, enquanto recursos como *’Split Fare’ só funcionam se Uber tiver acesso a detalhes de contato do cliente.

*Split Fare funciona assim: Durante uma viagem, o recurso Split Fare é acionado para dividir a tarifa igualmente entre dois ou mais clientes.

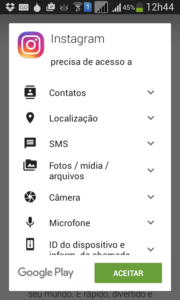

As maiores fatias de dispositivos móveis em evidência no mercado, iOS e Android, definiram que certos tipos de dados do dispositivo não podem ser acessados sem a permissão do usuário. No iOS

a plataforma irá alertá-lo pela primeira vez que o aplicativo Uber deseja permissão para

acessar certos tipos de dados e permitirá que você consinta ou não para esse pedido.

Esse recurso na prática, coloca um irreparável prejuizo para os consumidores da plataforma Android que não permite qualquer configuração para desabilitar a opção de sincronização de contato. Enquanto os usuários da plataforma iOS podem desabilitar a opção de sincronização alterando a configuração de contatos em seus dispositivos.

As práticas de negócios da Uber permite que a empresa acompanhe rotineiramente a localização dos clientes pela Internet, mesmo quando eles não estejam acessando serviços da empresa. Isso significa que a empresa pode coletar dados de localização mesmo depois que um aplicativo foi encerrado pelo usuário, mesmo que o cliente desabilite os serviços de localização GPS no smartphone, a empresa pode obter a localização aproximada pelos endereços IP dos motoristas.

Este excesso de coleta e armazenamento de informações dos usuários transbordam a margem do absurdo no que se refere a invasão de privacidade.

A funcao “God View” permite que funcionários da empresa tenha acesso a dados como: Nome, localização em tempo real, localização histórica, registros das rotas, incluindo, dia horário, quando, onde… de politicos, empresários, estudantes, médicos….

Em um conhecido jantar em novembro de 2014, o vice-presidente da empresa, Emil Michael anunciou um plano para gastar US$ 1 milhão com especialistas para investigar informações sobre vidas de pessoais e famíliares de jornalistas que criticou publicamente o Uber. Ele disse para os especialsitas, que deveriam investigar e divulgar os detalhes da vida privada de uma determinada jornalista.

CONCLUSÃO

A Uber tem autonomia para acompanhar a sua localização em tempo real. Isso poderia ser um recurso útil para Governos, sequestradores, agências de publicidade, hackers, e tudo que couber na sua fértil imaginação.

A empresa Uber afirma que pode usar essa informação para fins adicionais, aos quais contatos da sua lista, inclunido amigos e famiiares não tem poder para discordar. Permitindo a empresa enviar promoções assim como os de parceiros.

Não existe motivos tecnicos válidos para o aplicativo armazenar os dados de clientes e localização contendo históricos dos mesmo. Uma vez encerrado a corrida, os dados deveriam ser destruidos.

Por que , a empresa Uber precisa ter acesso a sua lista de contatos?

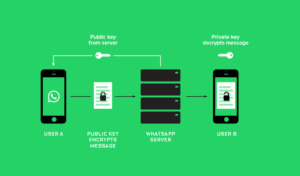

A empresa garante que toda a informação coletada é criptografada. Independente da criptografia utilizada pela empresa, o que não garante absolutamente nada relacionado a proteção e a privacidade dos dados dos clientes, a empresa Uber jamais deveria ter acesso a esse tipo de informacão, armazenando injustificadamente informações pessoais de todos nós.

Lembrando que o problema do sistema Uber não afeta os motoristas profissionais que os conduz. A colocacão esta totalmente voltada para a coleta de dados no aplicativo. Eu sou usuário e apoio o Uber. Mas, sempre que preciso dos serviços, peço pelo what`s app.

A política de privacidade da empresa diz que o acesso e o uso de dados são permitidos apenas para negócios legítimos.

Ah! O que são ” negócios legítimos “?

A seguir….Cenas de um próximo capitulo.