“Um audio usado por um hacker para tentar extorquir dinheiro da primeira-dama, Marcela Temer, em abril do ano passado.” 10/02/2017

Entenda o caso

Começá aqui um grande roteiro de causar inveja em Hollywood.

Nem Steven Spielberg, George Lucas, Fernando Meirelles e José Padilha conseguriam dirigir este filme.

Escolha a sua verdade e seja feliz.

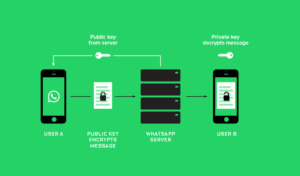

O acusado escreve para o irmão da vítima se passando pela vítima, pedindo R$15 mil reais para resolver um problema com tintas em uma loja e pede para que a transferência/depósito vá direto para a conta da loja. O Ingênuo irmão, não percebeu, não desconfiou da forma escrita que certamente seria semelhante a da vítima. Se tratando de uma suposta rotina, não confirmou através de menssagen de voz,video ou ligações de voz pelo what’s app ou o tradicional telefone. Diante de uma emergência, responde pacientemente em formato texto os pedidos do meliante que se passava pela irmã/vítima.

A frágil primeira dama, esposa do presidente da república ,revela finalmente 3 dias depois para o irmão que está sendo vitima de um golpe e por falta de conhecimento ou excesso de ingenuidade e pelo fato do meliante não atuar no meio fisico, recebe erroneamente o nome de hacker.

Fim do primeiro ato.

“Respeito é para quem tem“(3x) Sabotage

Precisamos fazer uma divisão justa das nomenclaturas mesmo de forma superficial e resumida.

Os Phreakers – São especialistas em telefônia fixas, celulares e frequências.

Os Cards – São especialistas em cartões de crédito/debito e formas virtuais de pagamentos.

Os Hackers– São programadores habilidosos que se dedica a conhecer e modificar os aspectos mais internos de dispositivos, programas, redes de computadores e etc.

Os Crackers – São pessoas aficionadas por informática que utilizam seu grande conhecimento na área para quebrar códigos de segurança, senhas de acesso a redes e códigos de programas com fins diversos.

O que tem em comun entre eles?

Todos são dotados de extrema inteligência. Inteligência acima da media de normalidade de qualquer país, leis, governos e etc.

Luz,câmera, ação!

“A pedido de Temer e Marcela, seus nomes foram trocados nos registros por “Tango” e “Mike” o irmao da pimeira dama virou “Kilo” Folha de Sao Paulo 10/02/2017

“Todo o conteudo de um celular e contas de e-mail da primeira dama foram furtados pelo hacker” folha de Sao Paulo (15/02/2017).

Hitchcock ou shyamalan?

Sabe-se que o email é apenas o início dessa misteriosa trama.

Sabe-se que com acesso a um email, abriria portas para dezenas de outras contas a exemplo de: Instagram, facebook, youtube, gmail, snapchat, twitter…., Dezenas de contas poderiam ter sido corrompidas, revelando dados, históricos e rotinas de localização da vítima.

Por mais que se esforce tentando encaixar o acusado em um dos personagens desse roteiro digno de série da netflix, não consigo encontrar expertise em nenhum dos papéis que lhe foi atribuido, exatamente por ele não ter a minima capacidade intracromossomial para atuar. Agravando diante de tantas faltas primárias de conhecimento sob a atribuição do que lhe foi dado.

É muita ingenuidade acreditar que com tanto amadorismo o script kid ou lammer tenha sido confundido com um Phreaking, Hacker, Cracker… Eles não fazem cobranças através de moedas correntes e sim e sempre através de irrastreáveis criptomoedas a exemplo de bitcoins.

Se ele fosse um aspirante a hacker, certamente os arquivos de: Audio, videos, textos, fotos, chats… Citados na matéria e no processo já teriam evoluidos para arquivos, .torrents, com indexação em sites da deepweb, Marianas web, esteganografia e outras infinitas e inteligentes formas p2p de armazenamento e compartilhamentos, impossíveis de serem detectadas e banidas pelas limitadas e fracassadas leis que tentam dirigir este mastodôntico espetáculo chamado Internet.

Falar ao telefone mesmo sabendo como funciona a autenticação das operadoras,armazenamento de dados em meios físicos sem o total respeito devocional a criptografia, só confirma o que certamente ele nunca foi.

Se ele é um hacker todo blogueiro é um jornalista?

A seguir… Cenas de um próximo capítulo.